laravel 相关漏洞分析

laravel 相关漏洞分析 Laravel 5.7.x 反序列化漏洞分析 环境搭建 直接github下载对应版本源码,在源码根目录使用composer install生成vender目录,建议将composer进行换源: #阿里云的composer镜像源 composer config -g repo.packagist composer htt…

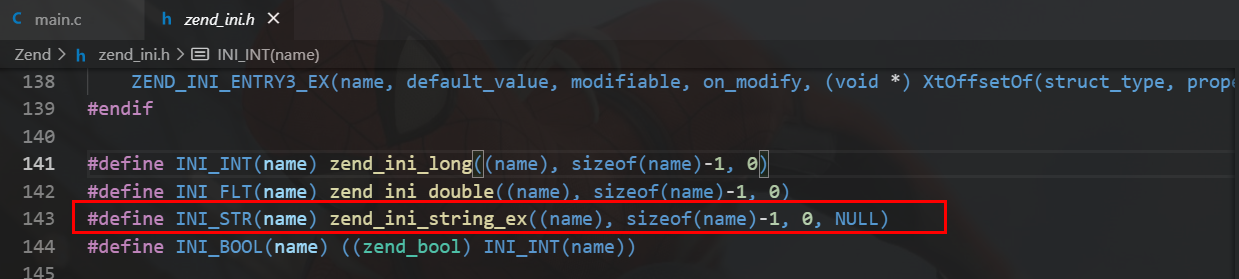

浅谈绕过disable_functions的部分方法的原理

浅谈绕过disable_functions的部分方法的原理 复现了一道2019 TCTF的题发现仍然是考察对disable_functions的绕过与利用,加之个人经常使用蚁剑插件来对disable_functions进行绕过,所用原理并没有非常清楚,因此想对disable_functions的部分利用方法原理展开较为全面的叙述,中途可能对所遇到的…